Мы сделали в 2017 году еще один проект

abuse.watch

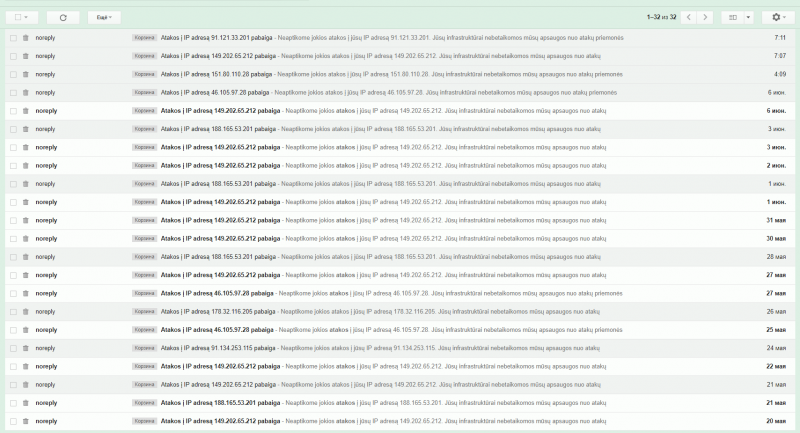

Собираем там все абузы от разных дата-центров.

И вот чтобы новые клиенты знали уже, что лучше сразу не покупать, т.к. будут такие же жалобы.

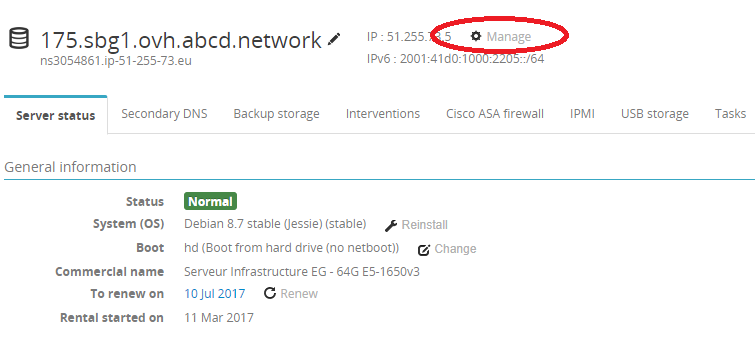

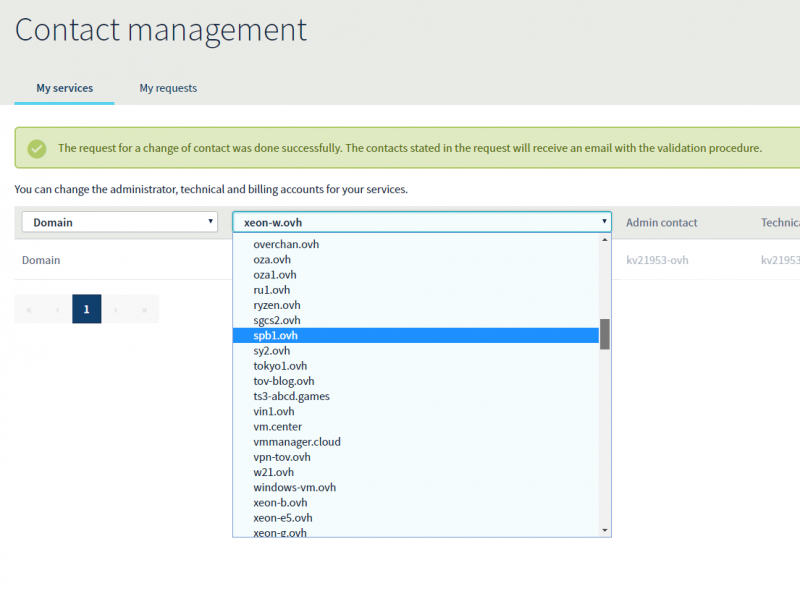

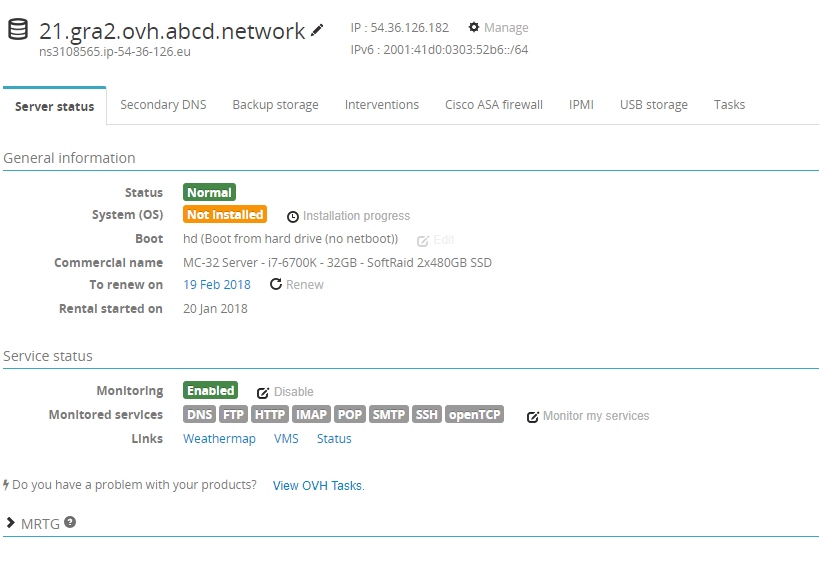

Конкретно по дата-центру OVH тут

abuse.watch/company/ovh/

*начали наполнять с 2017, но когда-ниб руки дойдут скопировать все с 2014 года

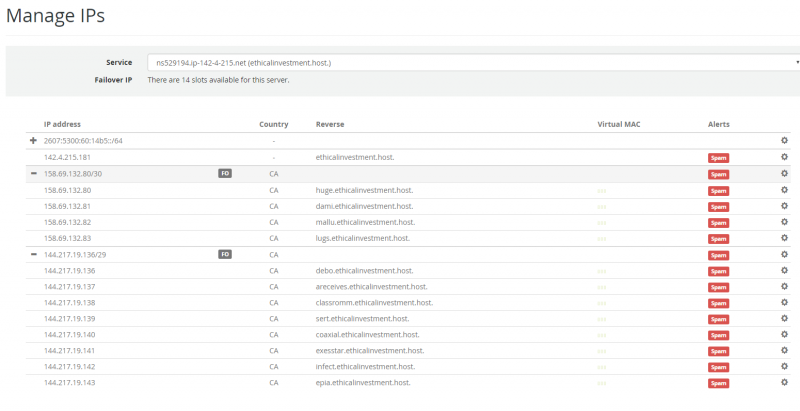

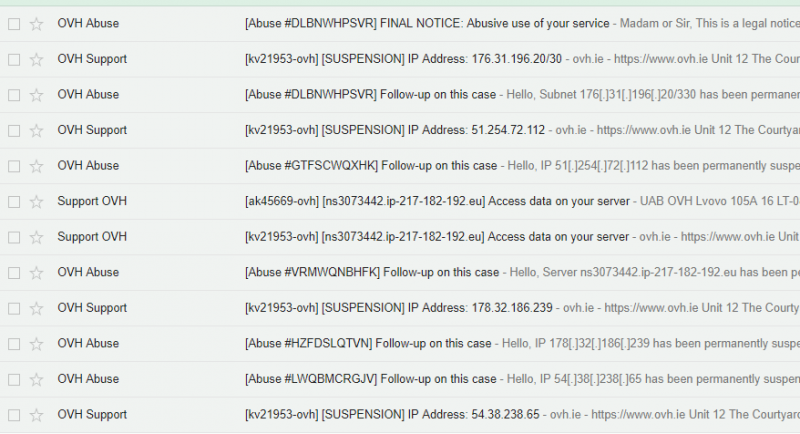

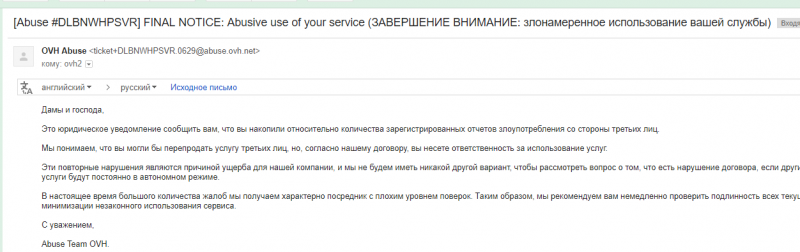

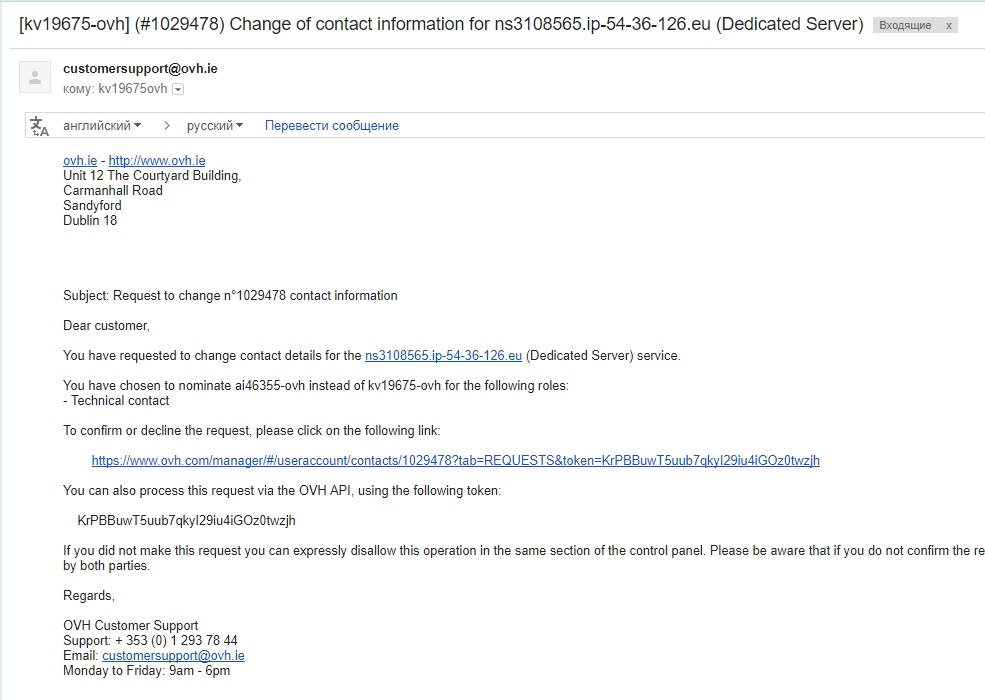

Абсолютно все абузы — клиентов пришлось заблокировать чтобы не лишиться аккаунта.

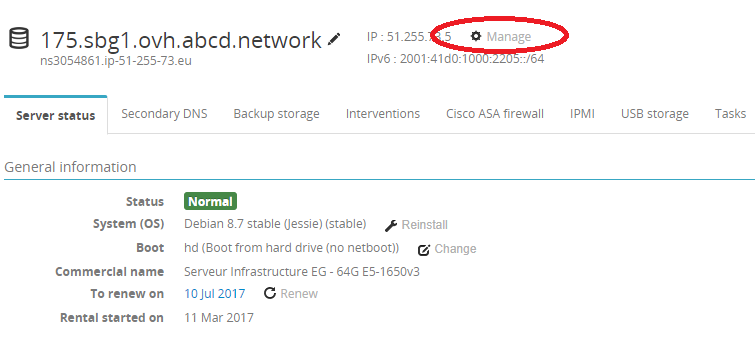

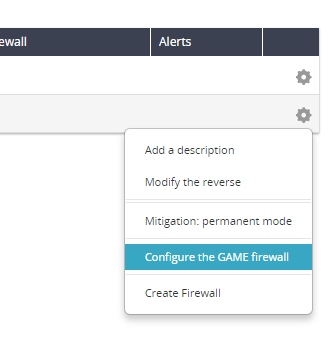

Пример как банят аккаунт сразу со всеми услугами. К слову сказать это все таки

единичные случаи. Но все равно любая абуза в OVH — это человеко-час, там сервер стоит дешевле чем время сотрудника который перессылает абузу :) Поэтому им проще забанить.

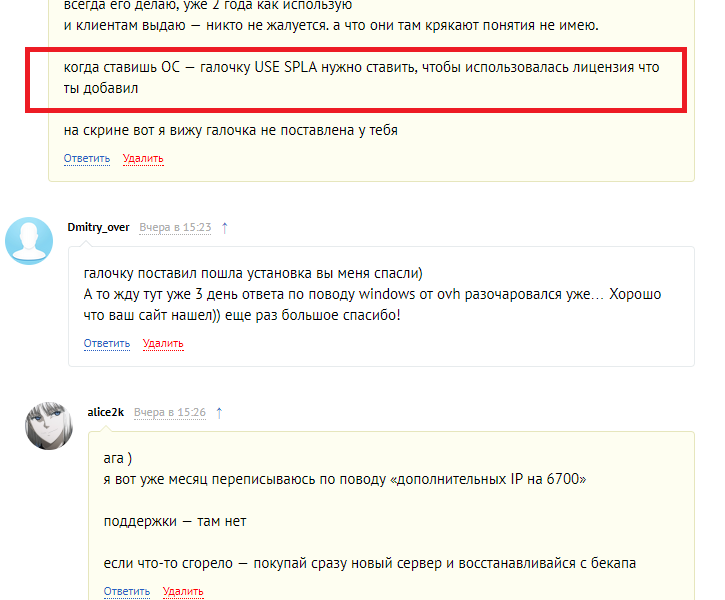

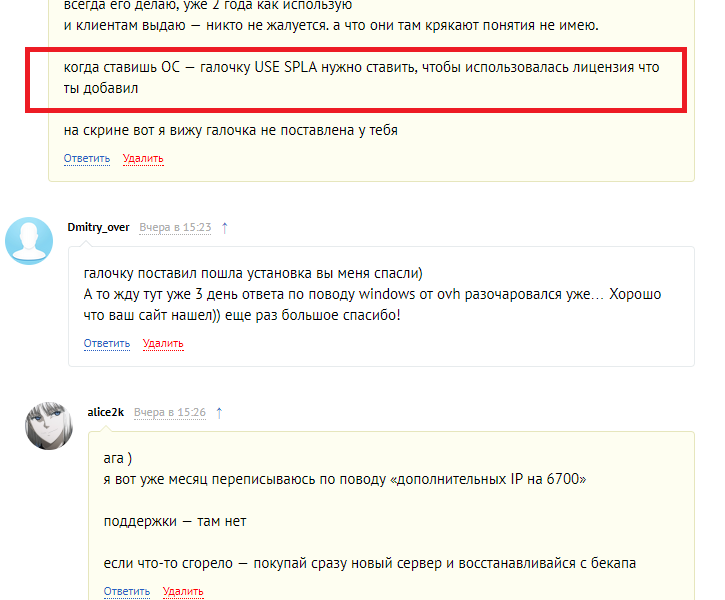

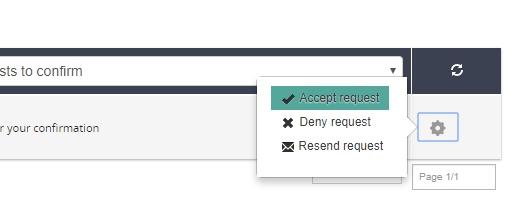

Так что решения абуз — там никакого нету. Есть только одно решение — устранить ее или локнуть клиента и переслать им доказательства блокировки. Так же, они никогда не отвечают даже, не понятно совсем устроил их ответ или не устроил ) Многих реселлеров такая политика запугала и они по каждой абузе трясутся уже. Меня тоже заставила подсесть на спамахаус, я даже подписался на rss и теперь баню быстрее чем сами ОВХ пишут жалобу, я уже

с rss спамхауса увидел и забанил, а ОВХ может через неделю потом написать даже :)) Я вообще чисто по наблюдениям считаю там 1 сотрудник какой-то, ровно 1 раз в неделю разгребает все говно и так же потом раз в неделю читает ответы и банит по быстрому без какого либо регламента. И самое главное ему точно наплевать на доходы компании, потому что он не отличает разницы 1 сервер и 50 серверов под горячую руку. Поэтому единственное решение не заказывать много услуг в один аккаунт. И конечно же всегда делать бекап.

Тот кто пытается как-то решать абузы — рано или поздно будет заблокирован. Если же банить и показывать им как ребенку на фактах что все очищено и забанено, можно годами не испытывать проблем. Хотя если поднять архивы абуз, ОВХ потеряло очень много серверов по пустякам каким-то.

Для белых проектов — OVH идеальный ДЦ, ведь он самый качественный. Я нашел свою тихую гавань в 2014 году. И до сих пор ничего лучше не встретил. Даже обзоры

свои перестал писать, т.к. я писал обзоры чтобы делиться опытом как раз, а сейчас мне больше не нужны новые компании, а если я и пробую какую-ниб другую она все равно проигрывает ОВХ.

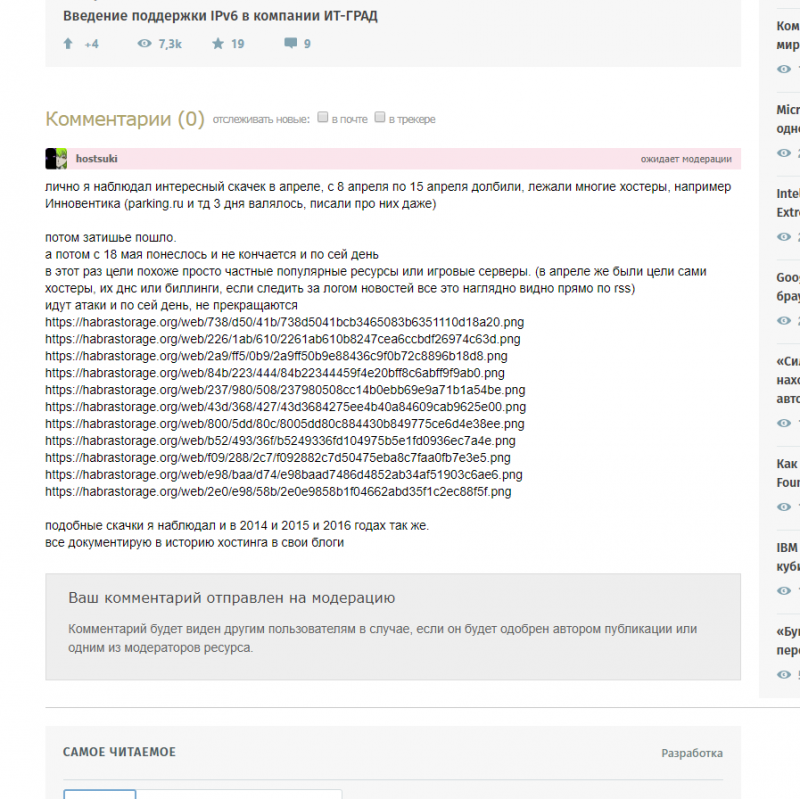

В 2014 году услуги блокались сами по себе. Можно было даже не отвечать на абузу, ее просто через сутки локали. Да и клиент не возникал тоже.

В 2015 было примерно тоже самое, мне еще кажется будто в 2015 у них даже абуз мыло не работало. В 2016 политика ужесточилась и появились первые прецеденты банов аккаунтов. В основном из-за дешевых услуг VPS по 3 евро, туда мусор какой-то лезет постоянно. И так же с 2016 я стал замечать как раз в неделю кто-то чистит и отписывается абузами. До этого было как-то не заметно, а вот щас реально прямо заметно, как чувак просыпается и начинает спамить то туда то сюда, если вдруг попадается такое что 2 абузы например в разных аккаунтах, сразу видно что они в разное время, но он только сейчас проходит еженедельную чистку.

Лично мне нравилось то, как было раньше. Просто проблемная услуга/заказ локался и все. Клиент обычно тоже никогда не возникал, ведь заслуженно в большинстве случаев локался.

По абузам могу сказать в основном копирайт и спамхаус достает. В РФ же и то и другое игнорируется. Зато хак взлом какой-то или персональные данные — сроду не банят почему-то, мы даже сами писали абузы на реальных распространителей черни, нам овх не ответило даже.

Собственно блог и создан для того, чтобы когда-ниб инвесторы или владельцы поглядели, или продавцы которые привлекают клиентов — увидели как абуз отдел лишает их этих клиентов :))

Потом еще по «поддержке» сделаем такой же публичный, чтобы владельцы дата-центров видели, как тупая неграмотная поддержка лишает их денег и новых заказов.